Fino a che punto una banca può fidarsi di un’identità “portata” da un EUDI Wallet?

È una domanda che, fino a poco tempo fa, poteva restare sullo sfondo. Oggi no. L’EUDI Wallet sta entrando nei processi di onboarding digitale e, con esso, nel cuore dell’Adeguata Verifica della clientela.

La svolta arriva con il CIR (UE) 2026/798[1], uno degli implementing acts più attesi del regolamento eIDAS2[2], pubblicato in Gazzetta Ufficiale dell’Unione Europea l’8 aprile 2026. Per la prima volta vengono fissate regole chiare su come costruire l’onboarding remoto al wallet: si può partire anche da un’identità substantial, purché il processo complessivo raggiunga un livello high. È qui che si forma la fiducia che il mercato dovrà poi utilizzare.

Da quel momento, però, il tema cambia natura. Il wallet entra nei processi AML di banche e PSP e pone un problema operativo preciso: quanto di quella fiducia può essere utilizzato “così com’è” e quale parte resta, invece, nella responsabilità dell’intermediario?

Nel frattempo, il contesto italiano accelera. SPID, CIE e l’evoluzione dell’App IO verso il futuro IT Wallet rendono il passaggio tutt’altro che teorico. E il calendario è già scritto: entro il 24 dicembre 2027, banche e PSP dovranno essere in grado di accettare il wallet su richiesta dell’utente.

Il rischio, a questo punto, non è la scadenza. È interpretarla male.

Indice degli argomenti

Il tassello che mancava: perché il CIR (UE) 2026/798 conta più di quanto sembri

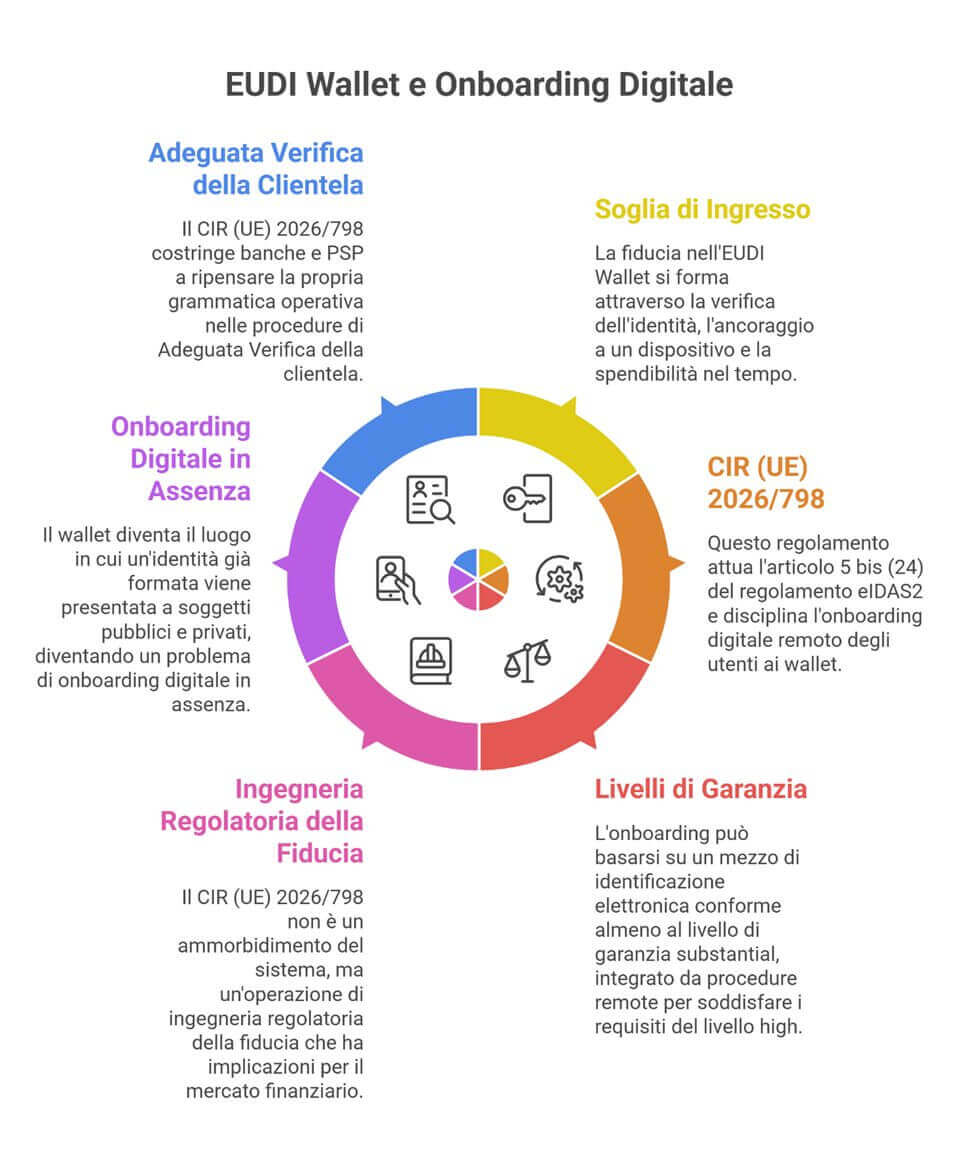

L’EUDI Wallet non si comprende dal contenuto, ma dalla soglia di ingresso

Per troppo tempo l’EUDI Wallet è stato raccontato come un contenitore. Attributi, documenti, certificazioni, credenziali: tutto vero, ma insufficiente. Un contenitore, da solo, non genera fiducia. La fiducia si forma prima, quando un’identità viene verificata, legata a una persona, ancorata a un dispositivo e resa spendibile nel tempo. È, per così dire, una questione di soglia. E il CIR (UE) 2026/798 interviene esattamente su quella soglia, perché attua l’articolo 5 bis (24) del regolamento eIDAS2[3] e disciplina il remote digital onboarding degli utenti ai wallet.

Il regolamento di esecuzione chiarisce che l’onboarding può basarsi su un mezzo di identificazione elettronica conforme almeno al livello di garanzia substantial, purché integrato da ulteriori procedure remote tali da far sì che il risultato complessivo soddisfi i requisiti del livello high.

Non è un ammorbidimento del sistema; è un’operazione di ingegneria regolatoria della fiducia e questa precisazione non è neppure neutra per il mercato finanziario. Se il wallet diventa il luogo in cui una identità già “formata” viene poi presentata a soggetti pubblici e privati, allora il tema non è più confinabile alla sola politica dell’identità digitale.

Diventa, in modo diretto, un problema di onboarding digitale in absentia, di Customer Due Diligence (CDD), di allocazione delle responsabilità tra il livello a monte della costruzione dell’identità e il livello a valle del suo utilizzo in un rapporto bancario o di pagamento.

In altri termini, il CIR in discorso non completa soltanto eIDAS2: costringe banche e PSP a ripensare la propria grammatica operativa nelle procedure di Adeguata Verifica della clientela.

Il livello high resta il punto di approdo (e non il dettaglio eventuale)

Qui conviene sgombrare il campo da un altro equivoco.

Il CIR (UE) 2026/798 consente di partire da LoA substantial, ma non per fermarsi lì. L’approdo resta LoA high. E questo si salda con il fatto che eIDAS2 prevede che il wallet sia fornito sotto uno schema di identificazione elettronica con livello di garanzia high.

Il messaggio, quindi, è molto meno permissivo di quanto una lettura frettolosa potrebbe far credere: il legislatore europeo non sta aprendo un varco di alleggerimento, sta costruendo un itinerario regolato per arrivare allo stesso esito di affidabilità anche quando il punto di partenza non è già il massimo livello.

In questo senso, il CIR è un testo di semplificazione solo apparente; in realtà è un testo di standardizzazione forte.

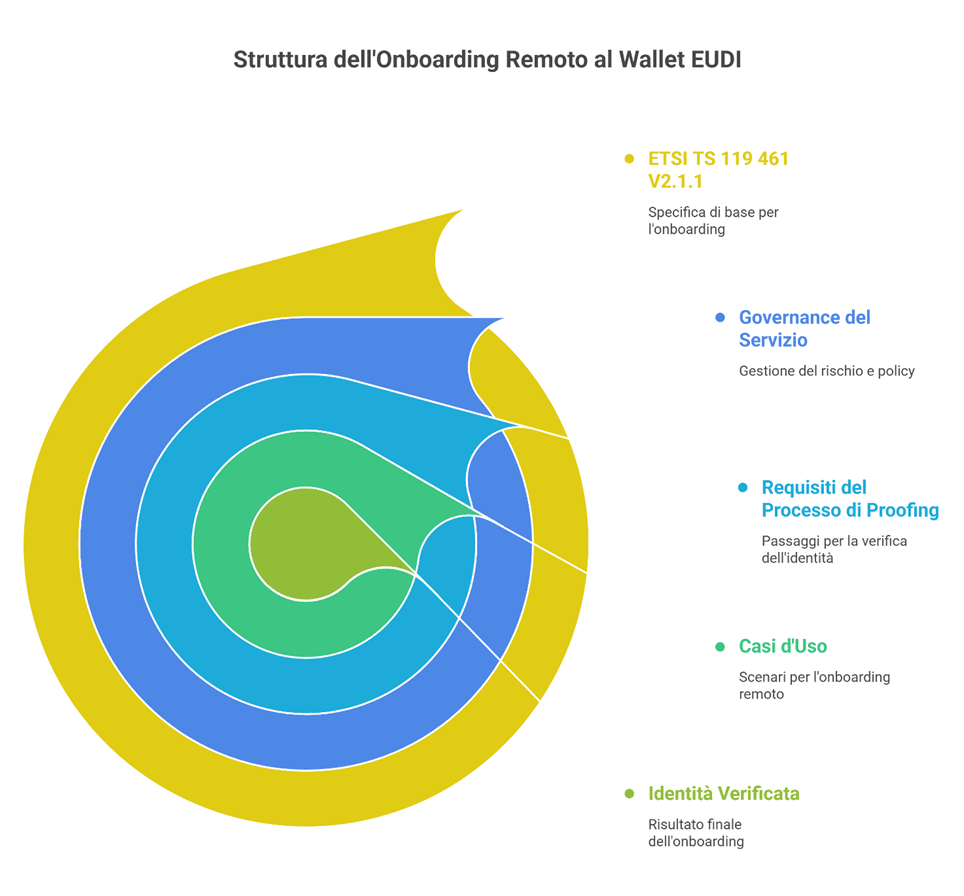

Un cenno alla specifica ETSI richiamata dal CIR (UE) 2026/798

Il CIR (UE) 2026/798 non costruisce da zero una disciplina tecnica dell’onboarding remoto al wallet, ma rinvia espressamente alla ETSI TS 119 461 V2.1.1 (2025-02), adattandone alcune clausole per il contesto EUDI Wallet. In estrema sintesi, questa specifica ETSI è il testo che organizza i requisiti di identity proofing remoto lungo tre direttrici fondamentali: la prima riguarda la governance del servizio, cioè valutazione dei rischi operativi, policy, gestione del servizio e trattamento delle vulnerabilità; la seconda riguarda i requisiti del processo di proofing, dalla raccolta delle evidenze alla verifica della loro validità, fino alle misure di data protection by design, anche con riferimento ai dati biometrici; la terza riguarda i casi d’uso, distinguendo tra proofing remoto assistito, proofing remoto non assistito, uso di documenti di identità, uso di mezzi eID preesistenti e procedure di rafforzamento dell’identità già verificata.

La specifica, inoltre, lavora con due livelli di Level of Identity Proofing (LoIP), Baseline ed Extended, e il CIR in discorso la richiama proprio per disciplinare quel passaggio decisivo in cui un’identità inizialmente fondata anche su un mezzo eID a livello substantial viene rafforzata fino a soddisfare il risultato complessivo richiesto dal framework, cioè il livello high[4].

Il punto interpretativo decisivo: cosa non devono fare banche e PSP

Il punto più importante di questo contributo, scritto a distanza di una settimana dalla pubblicazione in Gazzetta Ufficiale dell’Unione Europea del CIR (UE) 2026/798, probabilmente, è anche quello che più facilmente viene frainteso.

Quando un nuovo cliente si presenta a una banca o a un PSP (Prestatore di Servizi di Pagamento) con il proprio EUDI Wallet, l’intermediario non è chiamato a rifare o ad auditare il percorso con cui quella persona è stata originariamente onboardata sul wallet. Quel tratto della catena appartiene al framework dell’EUDI Wallet, alla disciplina del già richiamato articolo 5 bis (24) di eIDAS2 e al CIR (UE) 2026/798.

Ove così non fosse, il wallet perderebbe una parte essenziale del suo significato sistemico: diventerebbe un involucro che ogni relying party dovrebbe smontare da capo e la tanto evocata interoperabilità si trasformerebbe in una rincorsa infinita di controlli duplicati.

Il sistema europeo basato su EUDI Wallet non chiede alle banche di rifare il mestiere del soggetto che, a monte, ha curato l’onboarding dell’utente al wallet. Sarebbe una pretesa irrazionale sul piano tecnico e controproducente sul piano regolatorio. Il punto di imputazione di quella responsabilità è già stato collocato altrove. E il CIR, proprio perché disciplina l’onboarding remoto al wallet, contribuisce a chiudere quel segmento della catena con standard e presidi armonizzati. È qui che la fiducia viene costruita.

Che cosa devono fare davvero banche e PSP: usare il wallet “secondo il framework”

Non source audit, ma downstream validation

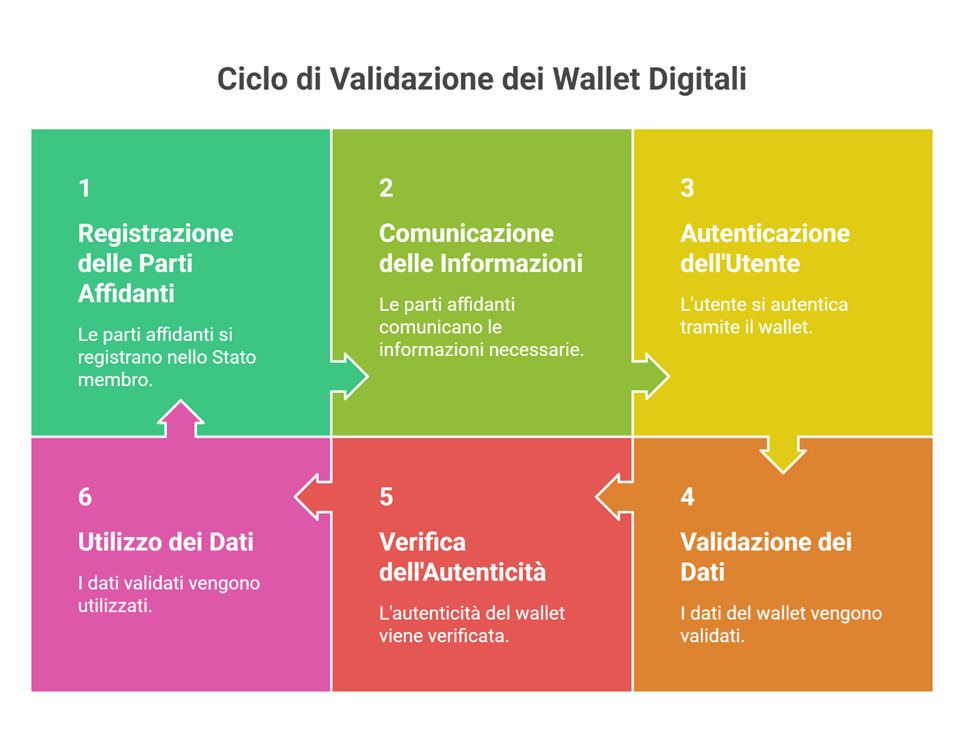

Se l’intermediario non deve riesaminare l’onboarding a monte, che cosa gli resta da fare? La risposta, se la si vuole condensare in una formula, è questa: non source audit, ma downstream validation.

La norma che conta, qui, è l’articolo 5 ter di eIDAS2[5]. Le relying parties che intendono fare affidamento sui wallet devono registrarsi nello Stato membro in cui sono stabilite; devono comunicare, tra l’altro, le informazioni necessarie ad autenticarsi verso i wallet, i propri contatti e l’intended use, cioè i dati che intendono richiedere agli utenti; non possono poi domandare dati ulteriori rispetto a quelli dichiarati; devono identificarsi verso l’utente; e, soprattutto, sono responsabili dell’esecuzione della procedura di autenticazione e di convalida dei dati di identificazione personale e degli attestati elettronici di attributi[6] richiesti dai portafogli europei di identità digitale.

La norma non parla di riesaminare il percorso storico di rilascio del wallet; parla di autenticare e validare ciò che il wallet presenta nel momento dell’interazione.

Cosa significa autenticare e validare PID e EEA

Validare il wallet e i dati che esso presenta non significa verificare ex novo come il wallet sia stato originariamente costruito. Significa, piuttosto, usare i protocolli, le interfacce e i meccanismi che il framework eIDAS mette a disposizione per verificare che il wallet sia autentico e valido, che i PID (Person Information Identification) e le attestazioni richieste EEA (Electronic Attestation Attributes) siano genuini, che l’interazione avvenga entro il perimetro dichiarato della relying party e che i dati ricevuti possano essere correttamente spesi nel caso concreto.

Il regolamento eIDAS2, del resto, pretende che il wallet supporti protocolli e interfacce per consentire alle relying parties di richiedere e validare PID e EEA e, anche, di verificare autenticità e validità dei wallet, rinviando a specifici atti di esecuzione. Inoltre, gli Stati membri devono mettere a disposizione i relativi meccanismi di validazione.

Gli atti di esecuzione già promulgati

Il rinvio non cade su un singolo atto, ma su un vero e proprio pacchetto attuativo già promulgato il 28 novembre 2024:

- CIR (UE) 2024/2982[7] sui protocolli e le interfacce del framework europeo di identità digitale;

- CIR (UE) 2024/2977[8] sui PIDe sulle EAA rilasciati ai wallet;

- CIR (UE) 2024/2979[9] sull’integrità e sulle funzionalità essenziali degli EUDI Wallet;

- CIR (UE) 2024/2980[10] sulle notifiche alla Commissione concernenti l’ecosistema del wallet.

C’è anche un quinto atto del medesimo pacchetto che conviene richiamare quando si parla della messa a terra del wallet: il CIR (UE) 2024/2981 [11] sulla certificazione degli EUDI Wallet, anch’esso adottato il 28 novembre 2024 e pubblicato il 4 dicembre 2024.

In sintesi, il CIR (UE) 2024/2982[12] dice come i soggetti dell’ecosistema devono dialogare; il CIR (UE) 2024/2977[13] dice quali dati e attestazioni devono circolare e come ne viene gestito il ciclo di vita; il CIR (UE) 2024/2979[14] dice quali caratteristiche essenziali deve avere il wallet perché sia integro, interoperabile e funzionale; il CIR (UE) 2024/2980[15] dice come l’ecosistema wallet viene notificato e reso governabile a livello europeo; il CIR (UE) 2024/2981[16] è il regolamento che presidia il versante della conformity certification del wallet, imponendo la costruzione di un quadro robusto di certificazione e prevedendo, ove gli schemi europei di cybersecurity certification non siano disponibili o sufficienti, il ricorso a schemi nazionali complementari.

Insieme, questi atti non disciplinano l’onboarding originario dell’utente al wallet — tema coperto dal CIR (UE) 2026/798 oggetto di questo contributo — ma costruiscono il telaio tecnico-operativo entro cui banche e PSP, come relying parties, potranno ricevere, validare e usare wallet, PID ed EAA.

Il wallet non è una black box, è un oggetto validabile

Qui sta, probabilmente, il cambio di mentalità che il mercato deve ancora metabolizzare. Il wallet non va “creduto” in senso quasi fideistico. Va validato, tenuto conto degli atti di esecuzione promulgati, sintetizzati nel paragrafo precedente.

Non è una black box. È un oggetto regolato, progettato per essere autenticato e verificato in uso. E proprio per questo l’obbligo di accettazione che grava sulle relying parties private nei settori banking e financial services non coincide con una passiva presa d’atto. Coincide con la necessità di attrezzarsi a una validazione operativa, ripetibile, conforme al framework. Non è una differenza semantica; è la differenza tra una compliance di superficie e una capacità industriale reale.

Per banche e PSP, dunque, la vera domanda non è se il wallet “si possa usare”. La vera domanda è se abbiano già iniziato a progettare il modo corretto in cui usarlo. E qui il tono dell’allarme va alzato. Perché le finestre regolatorie, in Europa, raramente si chiudono con clamore: più spesso si chiudono in silenzio, lasciando scoperti non i meno informati, ma quelli che hanno creduto di avere ancora tempo. Nel caso del wallet, quel tempo si sta già comprimendo.

Il raccordo con l’AMLR: dove finisce l’identificazione e dove ricomincia l’Adeguata Verifica

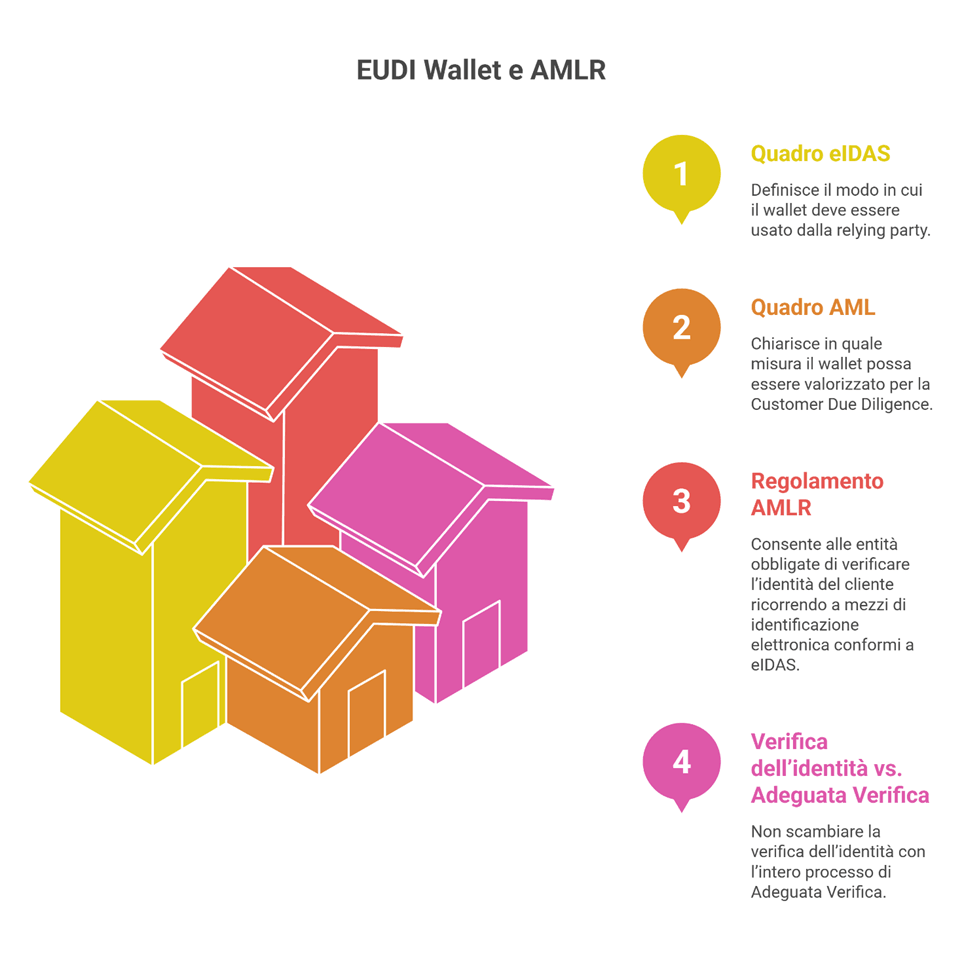

L’EUDI Wallet entra nella CDD, ma non la esaurisce

Se il quadro eIDAS definisce il modo in cui il wallet deve essere usato dalla relying party, il quadro AML chiarisce invece in quale misura quel wallet possa essere valorizzato per la Customer Due Diligence.

In tal senso, la norma chiave è il Regolamento (UE) 2024/1624[17], cosiddetto AMLR (Anti Money Laundering Regulation), che consente alle “entità obbligate” di verificare l’identità del cliente ricorrendo, tra l’altro, a mezzi di identificazione elettronica conformi a eIDAS e a “relevant qualified trust services”. È un punto essenziale: significa che il wallet, in linea di principio, entra a pieno titolo nel perimetro del remote digital onboarding AML. Ma proprio perché vi entra, diventa necessario comprenderne con precisione il raggio d’azione.

Non scambiare la verifica dell’identità con l’intero processo di Adeguata Verifica

L’errore più comune, di norma, è scambiare la verifica dell’identità con l’intero processo di Adeguata Verifica.

L’identificazione e la verifica del cliente sono una colonna portante della CDD (Customer Due Diligence), ma non sono la CDD per intero. Restano, a seconda della relazione e del rischio concreto, l’accertamento del titolare effettivo, la comprensione dello scopo e della natura del rapporto, lo screening rispetto a misure restrittive e il monitoraggio continuativo.

L’EUDI Wallet può rendere molto più robusto, più standardizzato e più interoperabile il primo segmento; non assorbe automaticamente gli altri. In tal senso, l’impianto legislativo AML/CFT, con la sua logica risk-based, continua a reclamare (giustamente!) il suo spazio.

Il draft delle RTS AMLA

Il Draft RTS AMLA è molto chiaro: se mancano attributi, vanno integrati.

Il Draft RTS on Customer Due Diligence under Article 28(1) of Regulation (EU) 2024/1624[18], oggi in consultazione presso AMLA, merita di essere letto proprio in questa chiave.

Il testo conferma che mezzi di identificazione elettronica e trust services possono essere utilizzati nei rapporti in absentia; ma aggiunge, con una chiarezza che dovrebbe bastare a spegnere molte illusioni, che quando il mezzo di identificazione elettronica o il trust service non possiede tutti gli attributi necessari all’identificazione e alla verifica del cliente o del beneficial owner, l’entità obbligata deve acquisire e verificare gli attributi mancanti con altri mezzi conformi all’articolo 22(6) dell’AMLR[19] che riportiamo integralmente:

“I soggetti obbligati ottengono le informazioni, i documenti e i dati necessari per la verifica dell’identità del cliente e di chiunque sostenga di agire per suo conto mediante uno dei seguenti mezzi:

a) la presentazione di un documento di identità, del passaporto o di un documento equivalente e, se del caso, l’acquisizione di informazioni da fonti affidabili e indipendenti, consultate direttamente o fornite dal cliente; oppure

b) l’uso dei mezzi di identificazione elettronica che soddisfano i requisiti del regolamento (UE) n. 910/2014 per quanto riguarda i livelli di garanzia «significativo» o «elevato» e dei pertinenti servizi fiduciari qualificati di cui a detto regolamento.”

La lezione, in fondo, è lineare: il wallet può essere il perno dell’identificazione digitale; non diventa, per ciò solo, un lasciapassare totale per l’intera CDD.

“Nessun dorma!”: per banche e PSP un passaggio non teorico

Per banche e PSP questo passaggio è tutt’altro che teorico. Significa che la progettazione dei journey di onboarding non potrà limitarsi a “leggere” il wallet. Dovrà anche decidere quando il set di attributi ricevuti è sufficiente e quando, invece, il processo debba aprirsi all’integrazione.

In altri termini, parafrasando la celeberrima romanza tratta dalla Turandot di Puccini, “il nome mio nessun saprà” non è un consiglio da seguire …

Questo non riduce il valore del wallet. Lo colloca, più realisticamente, in un’architettura di compliance in cui il wallet è un acceleratore qualificato, non un surrogato universale. E per chi gestisce processi KYC/KYB, motori di regole, data orchestration e screening, la differenza è sostanziale.

Italia: SPID, CIE e la domanda con la “D” maiuscola

Non basta chiedersi come usare il wallet. Bisogna chiedersi con cosa ci si entra

Se il tema europeo è già complesso, quello italiano lo è ancora di più, perché aggiunge un passaggio ulteriore.

Prima ancora di chiedersi come banca o PSP dovranno usare l’IT Wallet, bisogna chiedersi con quali identità il cittadino entrerà nell’IT Wallet. È questo il punto che rischia di essere sottovalutato nel dibattito pubblico, quasi come se l’accesso al wallet fosse un evento neutro, un dato già risolto.

Spoiler: non lo è.

Da un lato c’è SPID, con la sua capillarità e la sua sedimentazione nell’esperienza italiana. Dall’altro c’è la CIE, che appare più naturalmente allineata a una traiettoria di assurance elevata e di identità pubblica strutturata.

In mezzo, c’è App IO con la sezione “Documenti”, che non coincide ancora con il wallet europeo in senso pieno ma rende visibile, quasi plasticamente, la fase prodromica del percorso italiano.

L’effetto di sistema è chiaro: l’Italia non parte da zero, ma non può neppure fingere che il passaggio dal presente al wallet regolato sia un semplice cambio di interfaccia. È un cambio di grammatica fiduciaria.

La lente decisiva del CIR (UE) 2026/798

Qui il CIR (UE) 2026/798 diventa la lente decisiva. Perché, ammettendo un onboarding remoto che parta anche da un mezzo di identificazione elettronica con LoA substantial e arrivi a LoA high grazie a procedure aggiuntive, apre inevitabilmente la domanda sulla posizione che SPID potrebbe occupare nel futuro ecosistema italiano del wallet. Ma, proprio per questo, la questione non può essere affrontata in modo impressionistico.

Non si tratta di distribuire medaglie a uno strumento o all’altro. Si tratta di capire quale combinazione tra identità nazionale, processi di proofing, enhancement procedurale e standard di sistema potrà produrre un risultato sostenibile sul piano regolatorio (e non solo …). E qui il tempo per le semplificazioni è già finito.

Per banche e PSP il rischio non è teorico: è già di progetto

Il 24 dicembre 2027 è una data da roadmap, non da convegno

L’industria bancaria e dei pagamenti tende spesso a trattare l’innovazione regolata come un tema da presidiare in due tempi: prima il monitoraggio, poi l’implementazione.

Nel caso dell’EUDI Wallet, questa sequenza rischia di rivelarsi fatale. Perché il calendario applicativo di eIDAS2, letto insieme agli implementing acts del 2024 (già adottati come CIR, di cui si è trattato in precedenza) sulla implementazione del wallet e sulla sua certificazione, conduce il settore a una scadenza che non può più essere trattata come una data da agenda istituzionale: 24 dicembre 2027.

È una data di progetto. E ogni mese speso a discutere se il wallet “arriverà davvero” è un mese sottratto alla sola domanda utile: come ci si prepara a riceverlo?

Non è (solo) una questione di forma

Il punto, del resto, non è più soltanto normativo. È organizzativo, architetturale, commerciale.

Significa ripensare journey digitali, orchestrazione degli attributi, registrazione come relying party, modelli di intended use, logiche di validazione, policy AML, regole di fallback, gestione dei casi in cui il wallet non basti da solo. E significa, soprattutto, che il wallet non può essere trattato come un canale aggiuntivo, quasi un accessorio da collegare a valle di processi già disegnati per un’altra epoca.

Il wallet è, più radicalmente, una nuova infrastruttura di identità spendibile. Chi proverà a innestarla in modo “cosmetico” (ci sia consentita l’ironia …) su processi vecchi rischia di trovarsi, a scadenza ravvicinata, con sistemi formalmente compatibili e sostanzialmente inadeguati.

All-armarsi? No: armarsi… di buona volontà

Qui il tono dell’allarme va detto senza eufemismi. Per banche e PSP il dossier EUDI Wallet non è più materia da osservatorio. È già materia da trasformazione interna. E il ritardo, in questi casi, non si presenta mai da solo. Arriva sempre in compagnia di un altro fenomeno, ancora più costoso: l’interpretazione sbagliata delle norme.

Perché chi si muove tardi tende quasi sempre a muoversi male, e chi si muove male si espone al peggiore degli scenari: scoprire di aver investito su una lettura del framework che non regge all’impatto con la realtà regolatoria.

È il tipo di errore che, nei grandi cambiamenti, il mercato paga due volte: una in costi, l’altra in credibilità.

Conclusioni: il wallet non è una scorciatoia, è una prova di maturità regolatoria

Si potrebbe essere tentati di chiedere al wallet una risposta semplice: ci farà risparmiare tempo? Renderà più facile l’onboarding? Ridurrà gli attriti?

Tutte domande (più che) legittime, ma secondarie.

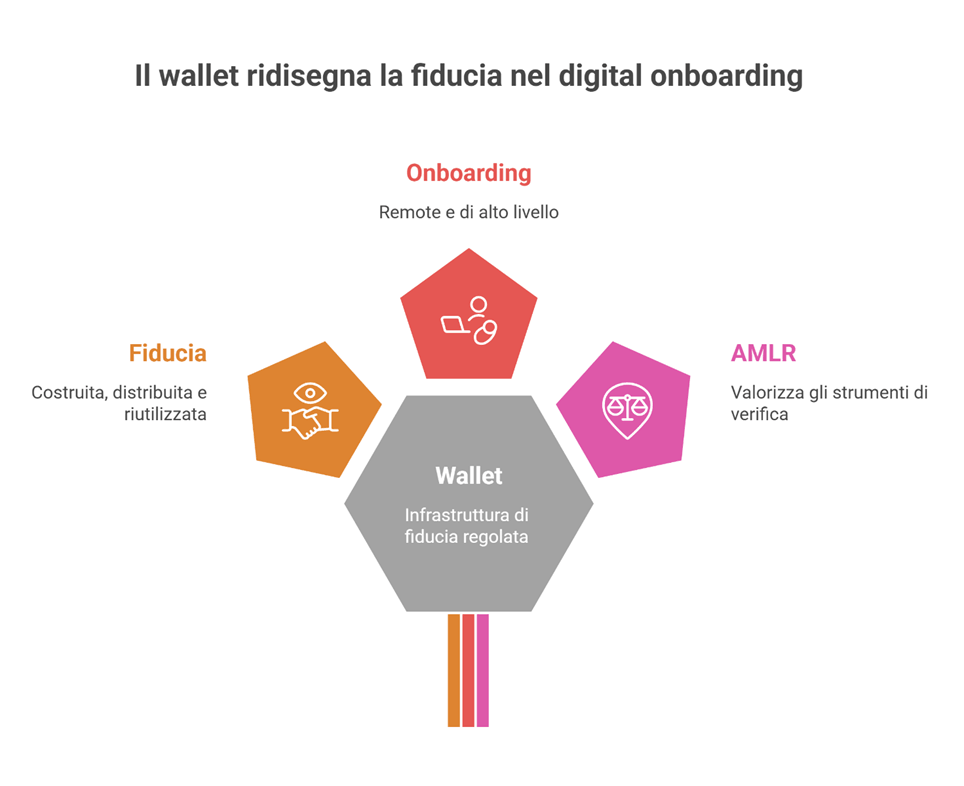

La domanda fondamentale è un’altra: ridisegna il punto in cui la fiducia viene costruita, distribuita e riutilizzata?

La risposta, oggi, è sì.

Il CIR (UE) 2026/798 sposta a monte una parte decisiva della costruzione della fiducia, disciplinando il remote onboarding dell’utente al wallet in modo che il risultato complessivo possa raggiungere il livello high. eIDAS2, però, non trasforma per questo le relying parties in meri recettori passivi. Affida loro il compito di autenticare e validare wallet, PID e attestazioni presentate nel rapporto concreto.

L’AMLR, dal canto suo, consente di valorizzare quegli strumenti ai fini della verifica dell’identità, ma non consente di abdicare alla responsabilità finale dell’Adeguata Verifica.

È in questa triangolazione, e non in formule più comode ma più povere, che si gioca il futuro del digital onboarding finanziario.

Forse è proprio qui che il mercato deve decidere se leggere il wallet come una comodità o come una prova di maturità. La seconda ipotesi è quella giusta. Perché il wallet non è una scorciatoia per la compliance. È una nuova infrastruttura di fiducia regolata. E le infrastrutture, come insegna tanta letteratura civile prima ancora che il diritto dei mercati, non chiedono entusiasmo: chiedono comprensione, disciplina e tempo.

Il tempo, però, è la risorsa che comincia già a scarseggiare.

Glossario

Adeguata Verifica della clientela

Espressione italiana con cui, nella prassi bancaria e dei pagamenti, si indicano gli obblighi di customer due diligence: identificazione del cliente, verifica della sua identità, eventuale accertamento del titolare effettivo, comprensione dello scopo e della natura del rapporto, controllo nel tempo.

AMLA

Authority for Anti-Money Laundering and Countering the Financing of Terrorism. È la nuova autorità europea istituita per rafforzare il quadro unionale AML/CFT e sviluppare, tra l’altro, standard tecnici e orientamenti applicativi.[4]

AML/CFT

Acronimo di Anti-Money Laundering / Countering the Financing of Terrorism. Indica il perimetro delle regole e dei presidi contro riciclaggio e finanziamento del terrorismo.

AMLD6

Denominazione giornalistica della Direttiva (UE) 2024/1640[5], che disciplina i meccanismi che gli Stati membri devono mettere in atto per la prevenzione dell’uso del sistema finanziario a fini di riciclaggio o finanziamento del terrorismo.

AMLR

Sigla corrente del Regolamento (UE) 2024/1624 che contiene le regole direttamente applicabili alle “entità obbligate” in materia AML/CFT.

CDD

Customer Due Diligence. È la formula inglese corrispondente, in senso ampio, all’Adeguata Verifica della clientela.

CIE

Carta d’Identità Elettronica. Documento di identità italiano con funzioni anche digitali, centrale nel dibattito sull’accesso al futuro IT Wallet.

CIR

Commission Implementing Regulation o, in senso più ampio nella prassi, Commission Implementing Act. Nel presente articolo il riferimento è al Regolamento di esecuzione (UE) 2026/798.

EAA

Electronic Attestation of Attributes. Attestazione elettronica di attributi. Può riguardare, ad esempio, dati anagrafici, qualifiche o altri attributi verificabili.

eIDAS2

Formula d’uso per indicare il Regolamento (UE) 2024/1183 che modifica il regolamento eIDAS originario e istituisce il quadro europeo dell’identità digitale.

EUDI Wallet

European Digital Identity Wallet. Portafoglio europeo di identità digitale previsto dal regolamento eIDAS2.

ETSI TS 119 461

Specifica tecnica ETSI richiamata dal CIR (UE) 2026/798 per i requisiti e i casi d’uso dell’identity proofing remoto nell’onboarding al wallet.

LoA

Level of Assurance. Livello di garanzia dell’identificazione elettronica.

LoA High

Livello di garanzia elevato nell’ambito eIDAS. Nel contesto del wallet è il livello-obiettivo del risultato complessivo dell’onboarding.

LoA Substantial

Livello di garanzia significativo nell’ambito eIDAS. Nel CIR (UE) 2026/798 può costituire il punto di partenza dell’onboarding, purché integrato da ulteriori procedure che portino il risultato complessivo a high.

Intended use

Informazione che la relying party deve dichiarare in sede di registrazione, indicando quali dati intende chiedere all’utente e per quale finalità.

IT Wallet

Denominazione comunemente usata per riferirsi al futuro wallet pubblico italiano, destinato a rappresentare la declinazione nazionale dell’EUDI Wallet.

PID

Person Identification Data. Dati identificativi della persona richiesti e validati nel framework del wallet.

PSP

Payment Service Provider, cioè prestatore di servizi di pagamento.

Qualified trust services

Servizi fiduciari qualificati rilevanti anche nel raccordo tra eIDAS2 e AMLR, in particolare per la verifica dell’identità e degli attributi.

Relying party

Soggetto, pubblico o privato, che fa affidamento sul wallet per fornire un servizio mediante interazione digitale. Nel contesto dell’articolo, banca o PSP che utilizza l’EUDI Wallet nel proprio processo di onboarding.

SPID

Sistema Pubblico di Identità Digitale. Principale sistema italiano di identità digitale diffusa, oggi al centro della riflessione sul suo possibile ruolo di porta di accesso al futuro IT Wallet.

NOTE

[1] Commision Implemeting Regulation (EU) 2026/798 of 7 April 2026 laying down rules for the application of Regulation (EU) No 910/2014 of the European Parliament and of the Council as regards reference standards and specifications for the remote onboarding of users to the European Digital Identity Wallets by electronic identification means conforming to assurance level substantial in conjunction with additional remote onboarding procedures where the combination meets the requirements of assurance level high

[2] Regulation (EU) 2024/1183 of the European Parliament and of the Council of 11 April 2024 amending Regulation (EU) No 910/2014 as regards establishing the European Digital Identity Framework

[3] Regolamento (UE) 2024/1183 – Articolo 5 bis (24) “La Commissione, mediante atti di esecuzione, stabilisce un elenco di norme di riferimento e, se necessario, stabilisce specifiche e procedure per facilitare l’onboarding degli utenti nel portafoglio europeo di identità digitale tramite mezzi di identificazione elettronica conformi al livello di garanzia elevato o mezzi di identificazione elettronica conformi al livello di garanzia significativo unitamente a ulteriori procedure di onboarding a distanza che, insieme, soddisfano i requisiti del livello di garanzia elevato. Tali atti di esecuzione sono adottati secondo la procedura d’esame di cui all’articolo 48, paragrafo 2.”

[4] Per un approfondimento si legga anche “The EUDI Wallet, AML, and the original Catch-22: the missing Implementing Act has finally arrived, but the issue is not entirely over”, Garavaglia R., 8 aprile 2026, CloseToPay blog

[5] Regolamento (UE) 2024/1183 – Articolo 5 ter – Parti facenti affidamento sulla certificazione dei portafogli europei di identità digitale.

[6] Regolamento (UE) 2024/1183 – Articolo 5 ter (9) “Le parti facenti affidamento sulla certificazione sono responsabili dell’esecuzione della procedura di autenticazione e di convalida dei dati di identificazione personale e degli attestati elettronici di attributi richiesti dai portafogli europei di identità digitale. Le parti facenti affidamento sulla certificazione non rifiutano l’uso di pseudonimi se l’identificazione dell’utente non è richiesta dal diritto dell’Unione o nazionale.”.

[7] Commission Implementing Regulation (EU) 2024/2982 of 28 November 2024 laying down rules for the application of Regulation (EU) No 910/2014 of the European Parliament and of the Council as regards protocols and interfaces to be supported by the European Digital Identity Framework

[8] Commission Implementing Regulation (EU) 2024/2977 of 28 November 2024 laying down rules for the application of Regulation (EU) No 910/2014 of the European Parliament and of the Council as regards person identification data and electronic attestations of attributes issued to European Digital Identity Wallets

[9] Commission Implementing Regulation (EU) 2024/2979 of 28 November 2024 laying down rules for the application of Regulation (EU) No 910/2014 of the European Parliament and of the Council as regards the integrity and core functionalities of European Digital Identity Wallets

[10] Commission Implementing Regulation (EU) 2024/2980 of 28 November 2024 laying down rules for the application of Regulation (EU) No 910/2014 of the European Parliament and of the Council as regards notifications to the Commission concerning the European Digital Identity Wallet ecosystem

[11] Commission Implementing Regulation (EU) 2024/2981 of 28 November 2024 laying down rules for the application of Regulation (EU) No 910/2014 of the European Parliament and the Council as regards the certification of European Digital Identity Wallets

[12] Il CIR (UE) 2024/2982 è il regolamento di esecuzione che dà sostanza alla parte della frase relativa a protocolli e interfacce. In concreto, serve a fissare le regole tecniche perché il framework europeo di identità digitale supporti le interazioni tra wallet, relying parties e altri soggetti dell’ecosistema in modo interoperabile e sicuro. È quindi il testo che traduce in pratica l’idea che la relying party debba poter richiedere, ricevere e trattare i dati e le attestazioni del wallet attraverso interfacce e protocolli comuni, invece che mediante soluzioni proprietarie o nazionali disallineate.

[13] Il CIR (UE) 2024/2977 è il regolamento di esecuzione concernente il contenuto informativo che circola nel sistema, cioè i Person Identification Data (PID) e le Electronic Attestations of Attributes (EAA) emessi ai wallet. Il suo senso, in sintesi, è disciplinare il ciclo di vita di questi elementi — emissione, verifica, revoca o sospensione — e garantire che i dati identificativi personali e le attestazioni di attributi siano rilasciati al wallet e possano poi essere disclosed to relying parties. In tal senso la banca non riceve “dati qualsiasi”, ma PID ed EAA strutturati e governati dal framework, in ordine a questo CIR.

[14] Il CIR (UE) 2024/2979 è il regolamento di esecuzione che presidia l’integrità e le core functionalities degli EUDI Wallet. In termini semplici, serve a fare in modo che gli Stati membri predispongano wallet interoperabili, idonei all’uso previsto dal regolamento e capaci di supportare le loro funzioni essenziali: identificazione online sicura, anche cross-border, uso verso servizi pubblici e privati, condivisione di documenti elettronici e funzionalità collegate, come l’emissione di firme elettroniche. È il CIR che, più di tutti, afferisce all’autenticità, validità e affidabilità funzionale del wallet come oggetto dell’ecosistema.

[15] Il CIR (UE) 2024/2980 è il regolamento di esecuzione che riguarda le notifications to the Commission concerning the European Digital Identity Wallet ecosystem. Il suo ruolo è meno “visibile” per il lettore non specialista, ma molto importante: disciplina il flusso informativo con cui gli Stati membri notificano alla Commissione gli elementi dell’ecosistema wallet, così da rendere conoscibili e gestibili a livello europeo i componenti necessari al funzionamento del sistema. In sostanza, è il testo che legifera in materia di meccanismi che devono essere messi a disposizione nell’ecosistema e resi comunicabili alla Commissione in modo strutturato.

[16] Il CIR (UE) 2024/2981 sulla certificazione degli European Digital Identity Wallets dice, in sintesi, che il wallet non deve essere soltanto interoperabile o funzionale: deve anche essere certificato quanto alla conformità ai requisiti del framework europeo. È, per così dire, il regolamento che traduce in pratica il principio per cui la fiducia nel wallet non può basarsi su una mera dichiarazione del fornitore o dello Stato membro, ma deve poggiare su un percorso di valutazione e certificazione strutturato. Il suo oggetto è dunque la costruzione di un quadro robusto per la certification of the conformity dei wallet.

Quando gli schemi europei di certificazione della cybersicurezza adottati ai sensi del regolamento (UE) 2019/881 (c.d. “Cybersecurity Act”) non siano disponibili o non siano sufficienti, gli Stati membri devono predisporre schemi nazionali di certificazione complementari, capaci di definire, tra l’altro, requisiti di competenza e processi di valutazione.

[17] Regulation (EU) 2024/1624 of the European Parliament and of the Council of 31 May 2024 on the prevention of the use of the financial system for the purposes of money laundering or terrorist financing

[18] Consultation Paper – Draft Regulatory Technical Standards under Article 28(1) of Regulation (EU) 2024/1624, AMLA, Frankfurt am Main, 9 February 2026. Non si tratta di un atto già pubblicato nella Gazzetta ufficiale dell’Unione europea poiché alla data in cui si redige questo articolo la consultazione è ancora in corso.

[19] Regolamento (UE) 2024/1624– Articolo 22 (6) – Identificazione e verifica dell’identità del cliente e del titolare effettivo.